Sécurité

En savoir plus sur la sécurité des applications et de l'exécution dans Data Flow.

Pour pouvoir créer, gérer et exécuter des applications dans Data Flow, l'administrateur de la location (ou tout utilisateur disposant de privilèges élevés permettant de créer des buckets et de modifier IAM) doit créer des buckets de stockage spécifiques et des stratégies associées dans IAM. Ces étapes de configuration sont requises dans la banque d'objets et dans IAM pour que Data Flow puisse fonctionner.

Sécurité d'exécution

- Sécurité d'exécution

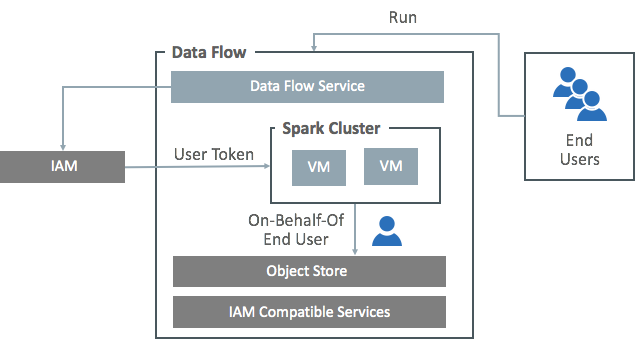

Les applications Spark exécutées avec Data Flow utilisent les mêmes droits d'accès IAM que l'utilisateur qui démarre l'exécution. Le service Data Flow crée un jeton de sécurité dans le cluster Spark qui lui permet de prendre l'identité de l'utilisateur en cours. Cela signifie que l'application Spark peut accéder aux données de manière transparente, en fonction des droits d'accès IAM de l'utilisateur final. Il n'est pas nécessaire de coder en dur les informations d'identification dans votre application Spark lorsque vous accédez aux systèmes compatibles IAM.

Si le service que vous contactez n'est pas compatible avec IAM, vous devez utiliser des solutions de gestion des informations d'identification ou de gestion des clés telles qu'Oracle Cloud Infrastructure Key Management.

Pour plus d'informations, reportez-vous à Oracle Cloud Infrastructure IAM dans la documentation IAM.