アプリケーションを統合する理由

アプリケーションを統合することで、ユーザーはシングル・サインオンで簡単にサインインでき、権限を一元的に管理できます。アプリケーション統合には、ユーザーの保護、アプリケーション内のリソースの保護、シングル・サインオン(SSO)を介したアプリケーションへのユーザーのアクセスの有効化が含まれます。アプリケーションをIAMと統合すると、ユーザーにシームレスな操作環境が提供されます。SSOのため、ユーザーはアプリケーションごとに異なるIDとパスワードを記憶する必要はありません。アプリケーションがIAMと統合されている場合、中央の1つの場所からアプリケーションのポリシーおよびユーザーを管理できるため、管理オーバーヘッドが大幅に削減されます。コンプライアンスの観点から、IAMは、ユーザーがアプリケーションに対して持っているアクセス権を管理できる単一の場所を提供します。

アプリケーション統合の一環として、IAMはアプリケーションのアイデンティティ・プロバイダまたはサービス・プロバイダとして使用できます。アイデンティティ・プロバイダ(アイデンティティ・アサーション・プロバイダとも呼ばれる)は、IAMの外部にあるWebサイトを使用してIAMと対話するユーザーに識別子を提供します。サービス・プロバイダは、アプリケーションをホストするWebサイトです。1つのアイデンティティ・プロバイダを有効にして、1つ以上のサービス・プロバイダを定義できます。その後、ユーザーは、サービス・プロバイダがホストするアプリケーションにアイデンティティ・プロバイダから直接アクセスできます。

たとえば、Webサイトで、ユーザーはGoogle資格証明を使用してIAMにログインできます。Googleがアイデンティティ・プロバイダとして機能し、IAMがサービス・プロバイダとして機能します。Googleは、ユーザーが認可されたユーザーであることを確認し、情報(たとえば、電子メール・アドレスがユーザー名と異なる場合は、ユーザー名およびユーザーの電子メール・アドレス)をIAMに返します。

一部のアプリケーションでは、ユーザーがサインインしてこれらのアプリケーションにアクセスするには、ユーザー・アカウントがローカル・アイデンティティ・ストアに存在することが必要です。

ユーザーがIAMで作成されていないか、フラット・ファイルからIAMにインポートされていない場合は、HRアプリケーションや企業LDAPディレクトリなどの認可ソースから同期する必要があります。このシナリオでは、プロビジョニングおよび同期のために、認可ソースおよびアプリケーションをIAMと統合する必要があります。

使用する統合方法

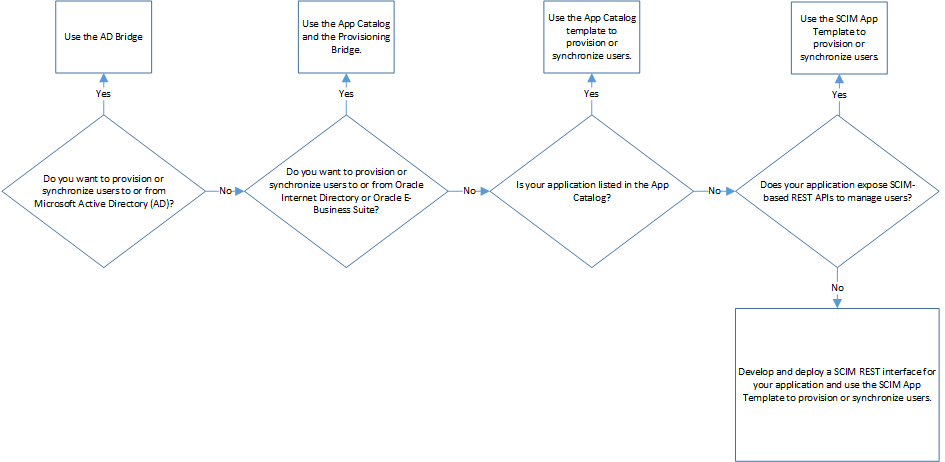

次のフローチャートを使用して、アプリケーションをIAMと統合するために使用する方法について学習します。

このフローチャートでは、アプリケーションをOracle Identity Cloud Serviceと統合するために使用する方法について学習します。Microsoft Active Directory (AD)との間でユーザーを同期しますか。その場合は、ADブリッジを使用します。そうでない場合、Oracle Internet DirectoryなどのLDAPからユーザーを同期しますか。その場合は、アプリケーション・カタログとプロビジョニング・ブリッジを使用します。そうでない場合、アプリケーションはアプリケーション・カタログにリストされますか。その場合は、アプリケーション・カタログ・テンプレートを使用してユーザーをプロビジョニングまたは同期します。そうでない場合、アプリケーションは、ユーザーを管理するためのSCIMベースのREST APIを公開していますか。その場合は、汎用SCIMテンプレートの1つを使用してユーザーをプロビジョニングまたは同期します。そうでない場合、アプリケーションのSCIM RESTインタフェースを開発およびデプロイし、SCIMアプリケーション・テンプレートを使用してユーザーをプロビジョニングまたは同期します。

次のシナリオは、同期とプロビジョニングの目的でこのフローチャートを理解するのに役立ちます:

ユーザー同期のシナリオ

認可ソースからユーザーとグループを同期する場合、次のいずれかのシナリオを適用できます:

認可ソースとしてのHRアプリケーション

会社が従業員を採用すると、HR担当者は、その従業員の情報をHRアプリケーションに直接追加します。HRアプリケーションには、ユーザーの名、姓、職種、職場などのユーザーに関する情報が含まれます。この情報は、ユーザーのアカウントを作成し、ユーザーにアプリケーションを割り当てるために使用されます。このシナリオでは、ユーザー・アカウントをHRアプリケーションからIAMに同期します。

IAMでは、アプリケーション・カタログを使用したHRアプリケーションとの統合がサポートされます。アプリケーションがアプリケーション・カタログにリストされていない場合は、独自のコネクタを構築するか、汎用SCIMアプリケーション・テンプレートを使用できます。このテンプレートにより、SCIM APIが公開されている場合はカスタム・アプリケーションの構成が容易になります。アプリケーションでSCIM APIが公開されていない場合は、IAMとアプリケーション間のインタフェースとして機能するカスタムSCIMゲートウェイを開発できます。

認可ソースとしての企業LDAP

一部の顧客は、ユーザーおよびグループをMicrosoft Active Directory (AD)やOracle Internet DirectoryなどのLDAPに格納します。これらのユーザーおよびグループは、SSOを使用してIAMに対して認証できます。これを実行するには、最初にユーザーおよびグループをLDAPからIAMに同期する必要があります。これには、Microsoft Active Directoryブリッジ(ADの場合)またはプロビジョニング・ブリッジ(Oracle Internet Directoryの場合)を使用します。

ユーザー・プロビジョニングのシナリオ

IAMでは、アプリケーション・テンプレートを使用して、ユーザーをアプリケーションにプロビジョニングできます。アプリケーション・カタログには、プロビジョニングをサポートするアプリケーション・テンプレートのリストが表示されます。これらのテンプレートによって、各アプリケーションをIAMにすばやく統合できます。アプリケーションがアプリケーション・カタログにリストされていない場合は、汎用SCIMアプリケーション・テンプレートを使用します。

これで、フローチャートを使用して、プロビジョニングおよび同期のためにアプリケーションをIAMと統合する方法を選択できるようになりました。次に、各統合タイプについてさらに詳しく学習します。

IAMとアプリケーション・カタログのアプリケーションの統合

この項では、アプリケーション・カタログを使用してIAMをSoftware-as-a-Service (SaaS)アプリケーションと統合する方法を理解するために、次の質問に対する回答を示します:

トピック:

SaaSアプリケーションと統合するのはなぜですか。

過去数年間にわたり、顧客はアクセス管理システムをオンプレミス環境からクラウドベースの環境に移行しています。これには、アセット(オンプレミス・アプリケーションなど)のクラウドへの移行が含まれます。市場ではクラウドベースのSaaSアプリケーションが急増しているため、IAMはこれらのアプリケーションと統合できる必要があります。IAMには、数千のSaaSアプリケーションに対する即時利用可能な統合があります。SaaSアプリケーションに対して事前定義済の統合を使用できない場合でも、IAMには、顧客による統合を可能にするSAMLおよびSCIMツールセットがあります。SaaSアプリケーションをIAMと統合することで、アプリケーションだけでなく、それらに対するユーザーのアクセス権も中央の1つの場所で管理できます。

アプリケーション・カタログとは何ですか。

アプリケーション・カタログは、Amazon Web ServicesやGoogle Suiteなど、数千のSaaSアプリケーション用に部分的に構成されたアプリケーション・テンプレートのコレクションです。このテンプレートを使用すると、アプリケーションの定義、SSOの構成およびプロビジョニングの構成が可能です。Oracleでは、アプリケーション・カタログを作成および管理し、アプリケーションの構成に役立つ段階的な手順を提供しています。

アプリケーション・カタログを使用することの利点は何ですか。

アプリケーション・カタログには、数千のSaaSアプリケーションに対する即時利用可能な統合があります。アプリケーション・カタログでアプリケーションを使用できる場合、アプリケーションと統合するためにIAMで必要なメタデータのほとんどはすでに存在するため、定義する必要はありません。ほとんどのアプリケーションでは、5分もかからずにIAMと統合するように構成できます。必要となるのは、アプリケーション・カタログに移動し、アプリケーションを検索してアプリケーションのインスタンスを作成し、IAMがそれと通信するために必要な接続の詳細を提供することのみです。アプリケーションを設定する場合、IAMには、それらの追加構成に役立つガイド付きウィザードが用意されています。これにより、アプリケーション・カタログを使用してアプリケーションをIAMと統合するときに、一貫性のあるアプローチが提供されます。

ブリッジを使用したIAMとオンプレミス・アプリケーションの統合

この項では、ブリッジを使用してIAMをオンプレミス・アプリケーション(Microsoft Active Directory (AD)、Oracle Internet DirectoryなどのエンタープライズLDAP、およびビジネス関連プロセスの管理および自動化に使用されるOracle E-Business Suiteなどのビジネス・アプリケーションを含む)と統合する方法を理解するために、次の質問に対する回答を示します:

トピック:

ブリッジを使用してIAMとオンプレミス・アプリケーションを統合するのはなぜですか。

ほとんどの顧客は、Microsoft Active Directory (AD)が中央ディレクトリ・サービスとなっています。これらの顧客は、ADをネットワーク・ディレクトリとしても使用します。このディレクトリは、すべてのワークステーションの接続先であり、ユーザーの管理場所です。

ADに加えて、顧客は次を使用します:

- すべてのユーザー・アイデンティティを集中管理するためのエンタープライズLDAP。そのため、顧客はADを使用して従業員を管理しますが、集中管理されたLDAPでは、顧客はパートナ、コンシューマ、および顧客が関係を持つその他のユーザーを管理します。

- エンタープライズ全体でプロセスを管理および自動化するためのビジネス・アプリケーション。これらのプロセスには、カスタマ・リレーションシップ・マネジメント(CRM)、エンタープライズ・リソース・プランニング(ERP)およびサプライ・チェーン・マネジメント(SCM)のプロセスが含まれます。

これらの理由から、IAMをAD、エンタープライズLDAP (Oracle Internet Directoryなど)およびオンプレミス・ビジネス・アプリケーション(Oracle E-Business Suiteなど)と統合して、顧客のCRM、ERP、SCMおよびその他のビジネス関連プロセスを管理および自動化する必要があります。

オンプレミス・アプリケーション統合のタイプは何ですか。

IAMを使用することで、顧客はディレクトリベースのアプリケーションをクラウドに移行するタイミングを制御できます。その間、次のいずれかを使用できます:

-

ADブリッジ: このブリッジは、ADエンタープライズ・ディレクトリ構造とIAM間のリンクを提供します。IAMはこのディレクトリ構造と同期できるため、新規、更新済または削除済のユーザーまたはグループ・レコードはIAMに転送されます。1分ごとに、ブリッジはこれらのレコードに対する変更についてADをポーリングし、その変更をIAMに伝達します。そのため、ADでユーザーが削除されると、その変更はIAMに伝播されます。この同期により、各レコードの状態は、ADとIAM間で同期されます。ユーザーがMicrosoft Active DirectoryからIAMに同期された後、IAMでユーザーのアクティブ化または非アクティブ化、ユーザーの属性値の変更、またはユーザーのグループ・メンバーシップの変更を行うと、その変更はADブリッジを介してMicrosoft Active Directoryに伝播されます。Microsoft Active Directory (AD)ブリッジの設定を参照してください。

-

プロビジョニング・ブリッジ: このブリッジは、エンタープライズLDAPまたはオンプレミス・ビジネス・アプリケーション(Oracle Internet DirectoryやOracle E-Business Suiteなど)とIAM間のリンクを提供します。同期を通じて、LDAPまたはビジネス・アプリケーションで直接作成および更新されるアカウント・データは、IAMにプルされ、対応するIAMユーザーおよびグループのために格納されます。これらのレコードに対する変更は、IAMに転送されます。これにより、各レコードの状態は、LDAPまたはビジネス・アプリケーションとIAM間で同期されます。

ユーザーがオンプレミス・ビジネス・アプリケーションからIAMに同期された後、プロビジョニング・ブリッジを使用してユーザーをアプリケーションにプロビジョニングすることもできます。プロビジョニングでは、IAMを使用して、アプリケーション内のユーザーのライフサイクルを管理できます。これには、アプリケーションでのユーザーとそのプロファイルの作成、変更、非アクティブ化、アクティブ化および削除が含まれます。IAMでユーザーまたはそのプロファイルに加えた変更は、プロビジョニング・ブリッジを介してビジネス・アプリケーションに伝播されます。プロビジョニング・ブリッジの管理を参照してください。