Exadata Cloud Infrastructureインスタンスのネットワーク設定

このトピックでは、VCNの推奨構成と、Exadata Cloud Infrastructureインスタンスに関連するいくつかの要件について説明します。

Exadata Cloud Infrastructureインスタンスを設定する前に、仮想クラウド・ネットワーク(VCN)と他のネットワーキング・サービス・コンポーネントを設定する必要があります。

- VCNおよびサブネット

Exadata Cloud Infrastructureインスタンスを起動するには、仮想クラウド・ネットワークと少なくとも2つのサブネットが必要です: - オブジェクト・ストレージへのノード・アクセス: 静的ルート

Exadata Cloud Infrastructureインスタンスでデータベースのバックアップ、クラウド・ツールのパッチおよび更新を行うには、Oracle Cloud Infrastructure Object Storageへのアクセスを構成する必要があります。 - VCNのサービス・ゲートウェイ

VCNはバックアップ用のオブジェクト・ストレージとOS更新用のOracle YUMリポジトリの両方へのアクセスを必要とします。 - Oracle Exadata Database Service on Dedicated Infrastructureのセキュリティ・ルール

この項では、Exadata Cloud Infrastructureで使用するセキュリティ・ルールをリストします。 - セキュリティ・ルールの実装方法

ネットワーキング・サービスを使用してVCN内でセキュリティ・ルールを実装する方法について学習します。 - Oracle Database Autonomous Recovery Serviceのネットワーク要件

Oracle Database Autonomous Recovery Serviceには、データベース仮想クラウド・ネットワーク(VCN)のバックアップおよびリカバリ操作専用の登録済リカバリ・サービス・サブネットが必要です。

VCNおよびサブネット

Exadata Cloud Infrastructureインスタンスを起動するには、仮想クラウド・ネットワークと少なくとも2つのサブネットが必要です:

Exadata Cloud Infrastructureインスタンスを起動するには、仮想クラウド・ネットワークと少なくとも2つのサブネットがあり、使用するDNSリゾルバのタイプを選択する必要があります:

- Exadata Cloud Infrastructureインスタンスを配置するリージョン内のVCN

-

VCNに少なくとも2つのサブネット。2つのサブネットは次のとおりです:

- クライアント・サブネット

- バックアップ・サブネット

- 使用するDNS名前解決の方法を選択します。VCNのDNSの選択肢を参照してください

ノート

新規Exadata Cloud Infrastructureリソース・モデルを使用するExadata Cloud Infrastructureインスタンスの場合、ネットワーキングはクラウドVMクラスタ・リソースで構成されます。

一般的に、Oracleでは、リージョン内のすべての可用性ドメインにまたがるリージョナル・サブネットを使用することをお薦めします。詳細は、VCNとサブネットの概要を参照してください。

カスタム・ルート表をサブネットごとに作成します。Exadataコンピュート・ノード(クラウドVMクラスタ・リソースの場合、ノードは仮想マシンと呼ばれます)のクライアント・ネットワークおよびバックアップ・ネットワークとの間のトラフィックを制御するためのセキュリティ・ルールも作成します。これらの項目の詳細を次に示します。

- オプション1: インターネット・ゲートウェイを使用したパブリック・クライアント・サブネット

このオプションは、概念実証または開発作業を行うときに役立ちます。 - オプション2: プライベート・サブネット

本番システムにはプライベート・サブネットをお薦めします。 - IPアドレス領域の要件

特に、Exadata Cloud Infrastructure VMクラスタ(したがって、VCN)が複数のリージョンにある場合、IPアドレスは重複してはいけません。 - オブジェクト・ストアにアクセスするための静的ルートの構成

バックアップ・トラフィックをバックアップ・インタフェース(BONDETH1)にルーティングするには、クラスタ内の各コンピュート・ノードで静的ルートを構成する必要があります。 - Exadata Cloud Infrastructureインスタンス用のDNSの設定

DNSでは、IPアドレスではなくホスト名を使用してExadata Cloud Infrastructureインスタンスと通信できます。 - DNS: VCN、サブネットおよびExadata Cloud Infrastructureインスタンスの短縮名

インターネットおよびVCNリゾルバにより、ノードへのホスト名割当ておよびVCN内のリソースによるそれらのホストのDNS解決が可能になります。 - DNS: オンプレミス・ネットワークとVCNの間

Oracleでは、プライベートDNSリゾルバを使用して、オンプレミス・ホストとVCNリソースが相互に通信するときにホスト名を使用できるようにすることをお薦めします。 - プライベートDNSの構成

プライベートDNSを使用するために必要な前提条件

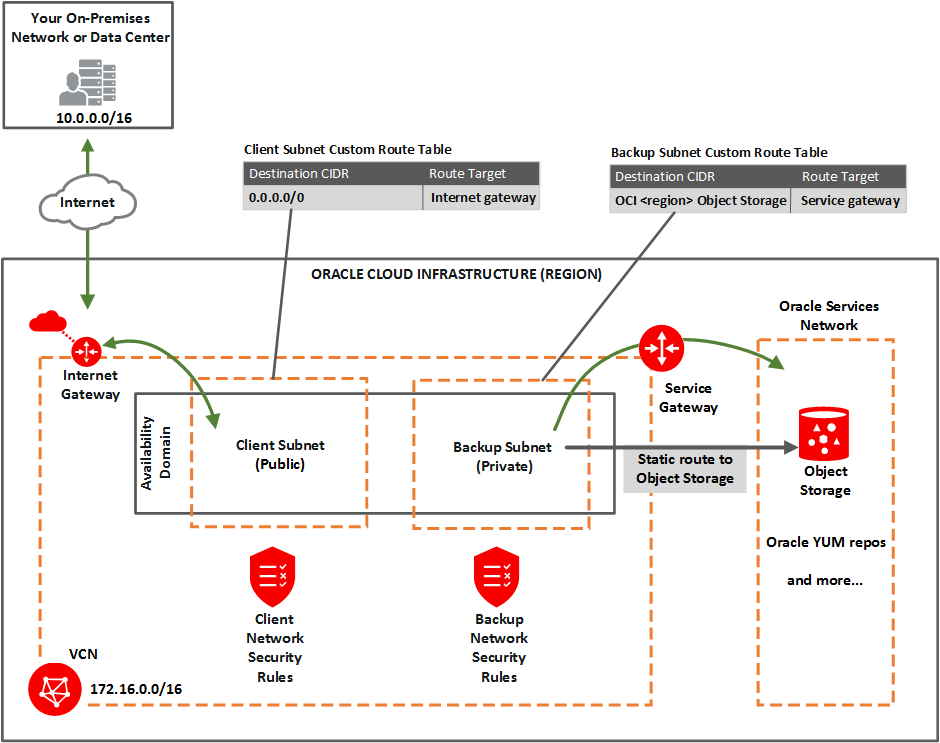

オプション1: インターネット・ゲートウェイを使用したパブリック・クライアント・サブネット

このオプションは、概念実証または開発作業を行うときに役立ちます。

インターネット・ゲートウェイをVCNとともに使用する場合、またはパブリック・ネットワークのみで実行され、データベースへのアクセスが必要なサービスがある場合は、この設定を本番で使用できます。次の図および説明を参照してください。

次を設定します:

-

- パブリック・クライアント・サブネット(パブリックとは、サブネット内のリソースが任意でパブリックIPアドレスを持つことができることを意味します)。

- プライベート・バックアップ・サブネット(プライベートとは、サブネット内のリソースがパブリックIPアドレスを持つことができず、インターネットからの着信接続を受信できないことを意味します)。

-

VCNのゲートウェイ:

- インターネット・ゲートウェイ(クライアント・サブネットで使用)。

- サービス・ゲートウェイ(バックアップ・サブネットで使用)。オプション1: OCIサービスへのサービス・ゲートウェイ・アクセスも参照してください。

-

ルート表:

- 0.0.0.0/0およびターゲット = インターネット・ゲートウェイのルートを含むパブリック・クライアント・サブネットのカスタム・ルート表。

- サービスCIDRラベル(CIDRラベルについては、サービス・ゲートウェイの概要および使用可能なサービスCIDRラベルを参照)、およびターゲット = サービス・ゲートウェイのルート・ルールを含むプライベート・バックアップ・サブネットの個別のカスタム・ルート表。オプション1: OCIサービスへのサービス・ゲートウェイ・アクセスも参照してください。

- Exadata仮想マシンのコンピュート・ノードとの間で必要なトラフィックを有効化するセキュリティ・ルール。Oracle Exadata Database Service on Dedicated Infrastructureのセキュリティ・ルールを参照してください。

- Exadata Cloud Serviceインスタンスのコンピュート・ノード上のオブジェクト・ストレージへのノード・アクセス: 静的ルート(バックアップ・サブネットを介したOCIサービスへのアクセスを有効にするため)。

親トピック: VCNおよびサブネット

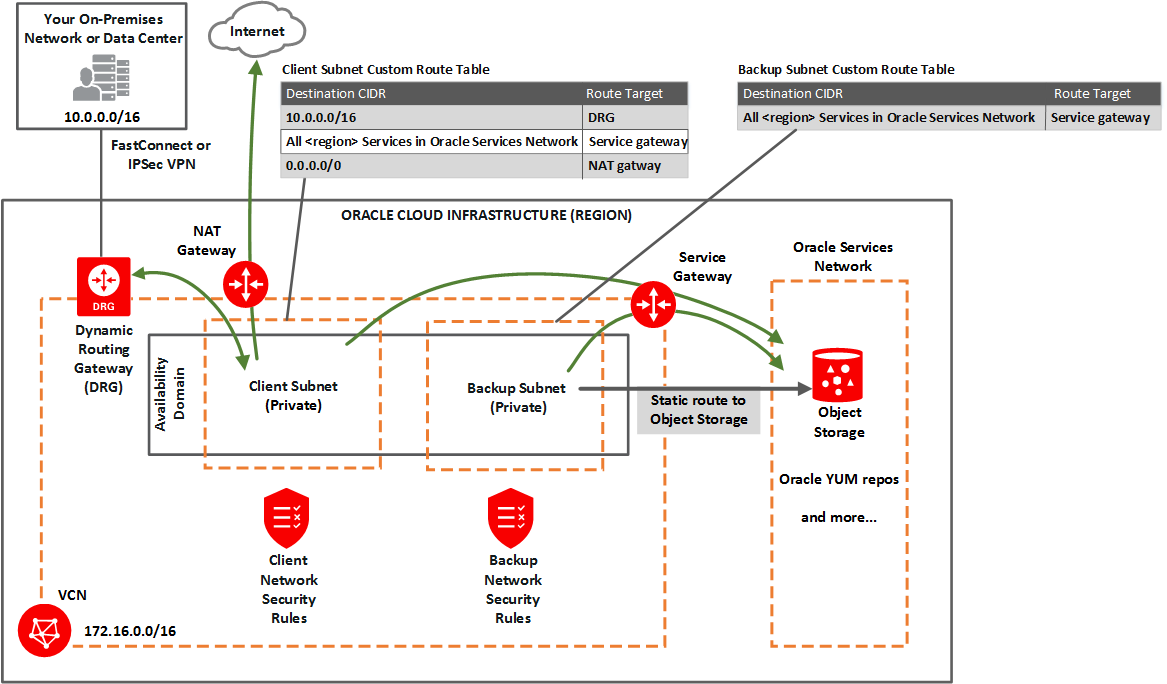

オプション2: プライベート・サブネット

本番システムにはプライベート・サブネットをお薦めします。

どちらのサブネットもプライベートであるため、インターネットからはアクセスできません。次の図および説明を参照してください。

次を設定します:

-

- プライベート・クライアント・サブネット。

- プライベート・バックアップ・サブネット。

-

VCNのゲートウェイ:

- FastConnectまたはIPSec VPNでオンプレミス・ネットワークに接続する動的ルーティング・ゲートウェイ(DRG) (クライアント・サブネットで使用)。

- サービス・ゲートウェイ。バックアップ用のオブジェクト・ストレージ、OS更新用のYUM、IAM (Identitiy Access Management)およびOCI Vault (KMS統合)などのOCIサービスにアクセスするためにバックアップ・サブネットおよびクライアント・サブネットで使用します。オプション2: オブジェクト・ストレージとYUMリポジトリの両方へのサービス・ゲートウェイ・アクセスも参照してください。

- NATゲートウェイ(オプション)。クライアント・サブネットで使用して、サービス・ゲートウェイでサポートされていないパブリック・エンドポイントにアクセスします。

-

ルート表:

-

次のルールを含む、プライベート・クライアント・サブネットのカスタム・ルート表:

- オンプレミス・ネットワークのCIDRおよびターゲット = DRGのルール。

- サービスCIDRラベルがOracle Services Networkのすべての<region>サービスでターゲット = サービス・ゲートウェイのルール。Oracle Services Networkは、Oracleサービス用に予約されているOracle Cloud Infrastructureの概念的なネットワークです。このルールによって、クライアント・サブネットがOSの更新のためにリージョンのOracle YUMリポジトリにアクセスできるようになります。また、オプション2: オブジェクト・ストレージとYUMリポジトリの両方へのサービス・ゲートウェイ・アクセスも参照してください。

- オプションで、0.0.0.0/0、およびターゲット = NATゲートウェイのルール。

- 1つのルールを含む、プライベート・バックアップ・サブネットの別のカスタム・ルート表:

- クライアント・サブネット用と同じルール: サービスCIDRラベルがOracle Services Networkのすべての<region>サービスで、ターゲット = サービス・ゲートウェイ用。このルールは、バックアップ・サブネットがバックアップのためにリージョンのオブジェクト・ストレージにアクセスできるようにします。

-

- Exadataノードとの間で必要なトラフィックを有効化するセキュリティ・ルール。Exadata Cloud Serviceインスタンスのセキュリティ・ルールを参照してください。

- オプションで、他のOCIサービス(VMクラスタ、仮想マシン)へのコンピュート・ノード上の静的ルートを追加し、サービスが、NATゲートウェイを使用するなどのクライアント・サブネットを介してではなく、バックアップ・サブネット上でのみ到達可能な場合、アクセスを可能にします。

親トピック: VCNおよびサブネット

IPアドレス空間の要件

IPアドレスは、特にExadata Cloud Infrastructure VMクラスタ(したがって、VCN)が複数のリージョンにある場合、重複してはいけません。

複数のリージョンでExadata Cloud Infrastructure VMクラスタ(つまり、VCN)を設定する場合は、VCNのIPアドレス空間が重複しないようにしてください。これは、Oracle Data Guardでディザスタ・リカバリを設定する場合に重要です。

Exadata X8以下の場合、Exadata Cloud Infrastructure VMクラスタ用に作成する2つのサブネットは、192.168.128.0/20と重複しないようにする必要があります。

Exadata X8MおよびX9Mの場合、IPアドレス(100.106.0.0/16および100.107.0.0/16)は相互接続に使用されます。

次の表に、各VMクラスタ・サイズのExadata VMインフラストラクチャに応じて、最小限必要なサブネット・サイズを示します。クライアント・サブネットでは、各ノードが4つのIPアドレスを必要とし、さらに、3つのアドレスが単一クライアント・アクセス名(SCAN)用に予約されています。バックアップ・サブネットでは、各ノードに3つのアドレスが必要です。

| ラック・サイズ | クライアント・サブネット: 必要なIPアドレス数 | クライアント・サブネット: 最小サイズ ノート | バックアップ・サブネット: 必要なIPアドレス数 | バックアップ・サブネット: 最小サイズ ノート |

|---|---|---|---|---|

| VMクラスタ当たりのベース・システムまたはクォータ・ラック | (4アドレス * 2ノード) + 3 (SCAN用) = 11 | /28 (16 IPアドレス) | 3アドレス * 2ノード = 6 | /28 (16 IPアドレス) |

| VMクラスタ当たりのハーフ・ラック | (4 * 4ノード) + 3 = 19 | /27 (32 IPアドレス) | 3 * 4ノード = 12 | /28 (16 IPアドレス) |

| VMクラスタ当たりのフル・ラック | (4* 8ノード) + 3 = 35 | /26 (64 IPアドレス) | 3 * 8ノード = 24 | /27 (32 IPアドレス) |

| VMクラスタ当たりの柔軟なインフラストラクチャ・システム(X8M以上) | データベース・ノード当たり4アドレス(最小2ノード) + 3 (SCAN用) | データベース・ノードに必要なIPアドレスの合計数によって決まる最小サイズ。 | データベース・ノード当たり3アドレス(最小2ノード) | データベース・ノードに必要なIPアドレスの合計数によって決まる最小サイズ。 |

ネットワーキング・サービスでは、各サブネットに3つのIPアドレスを予約しています。サブネットに必要な最小容量より大きい容量を割り当てると(例: /28のかわりに最低/25)、これらの予約済アドレスがサブネットの使用可能領域に与える相対的な影響を軽減できます。

親トピック: VCNおよびサブネット

オブジェクト・ストアにアクセスするための静的ルートの構成

手順については、オブジェクト・ストレージへのノード・アクセス: 静的ルートを参照してください。

親トピック: VCNおよびサブネット

Exadata Cloud Infrastructureインスタンス用のDNSの設定

DNSを使用すると、IPアドレスのかわりにホスト名を使用してExadata Cloud Infrastructureインスタンスと通信できます。

仮想クラウド・ネットワークのDNSで説明されているように、Internet and VCN Resolver (VCNに組み込まれたDNS機能)を使用できます。クライアント・サブネットのDNS名前解決にはVCN Resolverを使用することをお薦めします。Exadataインスタンスでのデータベースのバックアップ、クラウド・ツールのパッチ適用および更新に必要なSwiftエンドポイントが自動的に解決されます。

親トピック: VCNおよびサブネット

DNS: VCN、サブネットおよびExadata Cloud Infrastructureインスタンスの短縮名

インターネットおよびVCNリゾルバにより、データベースのSCANのラウンドロビン解決が有効になります。Exadata Cloud Infrastructureインスタンスでのデータベースのバックアップ、クラウド・ツールのパッチ適用および更新に必要な重要なサービス・エンドポイントの解決も行えます。Internet and VCN Resolverは、VCN内のDNSに対するVCNのデフォルトの選択肢です。詳細は、仮想クラウド・ネットワークのDNSおよびDHCPオプションを参照してください。

VCN、サブネットおよびExadataを作成する場合、VCNのDNSに関連して次の識別子を慎重に設定する必要があります:

- VCNドメイン・ラベル

- サブネット・ドメイン・ラベル

- Exadata Cloud InfrastructureインスタンスのクラウドVMクラスタまたはDBシステム・リソースのホスト名接頭辞

これらの値は、ノードの完全修飾ドメイン名(FQDN)を構成します:

<hostname_prefix>-######.<subnet_domain_label>.<vcn_domain_label>.oraclevcn.com

例:

exacs-abcde1.clientpvtad1.acmevcniad.oraclevcn.com

この例では、クラウドVMクラスタまたはDBシステムの作成時に、ホスト名の接頭辞としてexacsを割り当てます。データベース・サービスによって、ハイフンと、5文字の文字列、末尾のノード番号が自動的に追加されます。例:

- ノード1:

exacs-abcde1.clientpvtad1.acmevcniad.oraclevcn.com - ノード2:

exacs-abcde2.clientpvtad1.acmevcniad.oraclevcn.com - ノード3:

exacs-abcde3.clientpvtad1.acmevcniad.oraclevcn.com - など

ホスト名の接頭辞の要件:

- 推奨最大文字数: 12文字。詳細は、「VCNおよびサブネット・ドメイン・ラベルの要件」の例を参照してください。

- 文字列localhostにすることはできません

VCNおよびサブネット・ドメイン・ラベルの要件:

- 推奨最大文字数: それぞれ14文字。基礎となる実際の要件は、両方のドメイン・ラベルで合計28文字です(ラベル間のピリオドは除く)。たとえば、

subnetad1.verylongvcnphxまたはverylongsubnetad1.vcnphxのどちらも使用できます。簡単にするために、推奨はそれぞれ14文字です。 - ハイフンまたはアンダースコアは使用できません。

-

推奨: VCNのドメイン・ラベルにリージョン名を含め、サブネットのドメイン・ラベルに可用性ドメイン名を含めます。

-

一般に、FQDNの最大合計制限は63文字です。安全な一般ルールを次に示します:

<12_chars_max>-######.<14_chars_max>.<14_chars_max>.oraclevcn.com

VCNおよびサブネットの作成時、前述の最大値は強制されません。ただし、ラベルが最大を超えると、Exadataデプロイメントは失敗します。

親トピック: VCNおよびサブネット

DNS: オンプレミス・ネットワークとVCNの間

オンプレミス・ホストとVCNリソースが相互に通信するときにホスト名を使用できるように、プライベートDNSリゾルバを使用することをお薦めします。

プライベート・リゾルバの作成および使用の詳細は、プライベートDNSリゾルバを参照してください。リファレンス・アーキテクチャについては、Oracle Architecture CenterのVCNでのプライベートDNSの使用を参照してください。

親トピック: VCNおよびサブネット

プライベートDNSの構成

プライベートDNSを使用するために必要な前提条件。

- DBシステム・プロビジョニングを起動する前に、プライベート・ビューおよびプライベート・ゾーンを作成する必要があります。詳細は、プライベートDNSリゾルバを参照してください

- 別のDNSサーバーへの転送は、事前にDNSコンソールで設定する必要があります。これを行うには、VCNのリゾルバに移動し、エンドポイントを作成してからルールを作成します。詳細は、Virtual Cloud NetworkのDNSを参照してください。

- プライベートゾーンの名前は4つを超えるラベルを持つことはできません。たとえば、a.b.c.dは許可されますが、a.b.c.d.eは許可されません。

- VCNのリゾルバにプライベート・ビューを追加する必要もあります。詳細は、「リゾルバへのプライベート・ビューの追加」を参照してください。

- プライベートDNS機能を使用してExadata VMクラスタをプロビジョニングする場合、ExadataはExadata VMクラスタのコンパートメントにリバースDNSゾーンを作成する必要があります。コンパートメントにタグまたはタグのデフォルトが定義されている場合は、タグの管理に関連する追加のポリシーが必要です。詳細は、次を参照してください:

親トピック: VCNおよびサブネット

オブジェクト・ストレージへのノード・アクセス: 静的ルート

注意:

コンソール、APIまたはCLIで自動バックアップを作成しない場合は、Exadata Cloud Infrastructureインスタンスの各コンピュート・ノードでオブジェクト・ストレージ・アクセスの静的ルートを構成する必要があります。そうしないと、システムでのデータベースのバックアップ、およびツールのパッチ適用または更新の試行が失敗する可能性があります。データベースの最初の自動バックアップを有効にすると、サービスで静的ルート構成が自動的に実行されます。

データベースを作成する前にサービスにパッチを適用する場合は、GIまたはDBホームにパッチを適用できるように、手動の静的ルートが必要です。

他のサービス(IAM、KMS)にクライアント・サブネットを介してアクセスできず、バックアップ・サブネットのみが設定を使用してリージョン内のすべてのサービスにアクセスする場合、他のサービス(IAM、KMS)にアクセスするために静的ルートが必要になることもあります。

オブジェクト・ストレージIP割当て

Oracle Cloud Infrastructure Object Storageでは、すべてのリージョンでCIDRブロックIP範囲134.70.0.0/16が使用されます。

2018年6月1日以降、オブジェクト・ストレージでは次の廃止されたIP範囲はサポートされません。新しいIP範囲を採用した後、これらの古いIPアドレスをアクセス制御リスト、ファイアウォール・ルールおよびその他のルールから削除することをお薦めします。

廃止されたIP範囲は次のとおりです:

- ドイツ中央部(フランクフルト): 130.61.0.0/16

- 英国南部(ロンドン): 132.145.0.0/16

- 米国東部(アッシュバーン): 129.213.0.0/16

- 米国西部(フェニックス): 129.146.0.0/16

オブジェクト・ストレージ・アクセス用の静的ルートを構成するには

-

Exadata Cloud Infrastructureインスタンスのコンピュート・ノードにSSH接続します。

ssh -i <private_key_path> opc@<node_ip_address> -

opcでログインして、sudoコマンドでrootユーザーに切り替えます。ルート・ユーザーのプロファイルを起動するには、ハイフン付きの

sudo su -を使用します。login as: opc [opc@dbsys ~]$ sudo su - -

BONDETH1インタフェース用に構成されたゲートウェイを特定します。

[root@dbsys ~]# grep GATEWAY /etc/sysconfig/network-scripts/ifcfg-bondeth1 |awk -F"=" '{print $2}' 10.0.4.1 -

BONDETH1の次の静的ルールを

/etc/sysconfig/network-scripts/route-BONDETH1ファイルに追加します:10.0.X.0/XX dev bondeth1 table 211 default via <gateway> dev bondeth1 table 211 134.70.0.0/17 via <gateway_from_previous_step> dev bondeth1 -

インタフェースを再起動します。

[root@dbsys ~]# ifdown bondeth1; ifup bondeth1;前のステップでのファイルの変更は、ifdownとifupコマンドの実行後、ただちに有効になります。

-

Exadata Cloud Infrastructureインスタンスの各コンピュート・ノードで前述のステップを繰り返します。

VCNのサービス・ゲートウェイ

VCNはバックアップ用のオブジェクト・ストレージとOS更新用のOracle YUMリポジトリの両方へのアクセスを必要とします。

前述のオプション1: インターネット・ゲートウェイを使用したパブリック・クライアント・サブネットとオプション2: プライベート・サブネットのどちらを使用するかによって、サービス・ゲートウェイの使用方法は異なります。次の2つの項を参照してください。

- オプション1: OCIサービスへのサービス・ゲートウェイ・アクセス

サービス・ゲートウェイを使用してオブジェクト・ストレージのみにアクセスするようにバックアップ・サブネットを構成します。 - オプション2: オブジェクト・ストレージとYUMリポジトリの両方へのサービス・ゲートウェイ・アクセス

サービス・ゲートウェイを使用してOracle Services Network(オブジェクト・ストレージとOracle YUMリポジトリの両方が含まれる)にアクセスにするようにクライアント・サブネットとバックアップ・サブネットの両方を構成します。

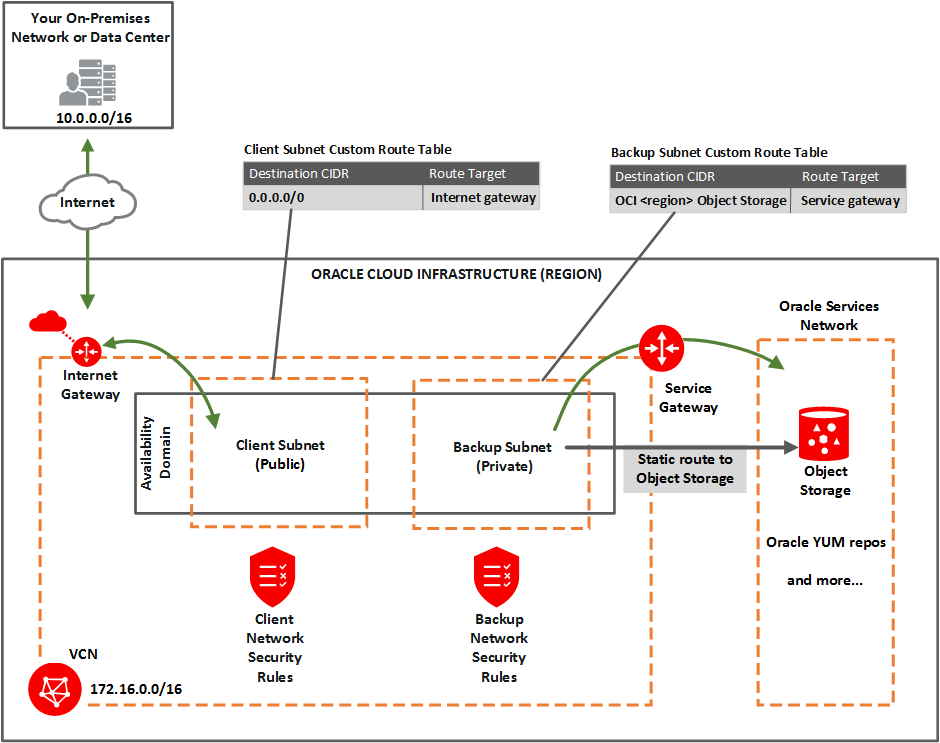

オプション1: OCIサービスへのサービス・ゲートウェイ・アクセス

サービス・ゲートウェイを使用してオブジェクト・ストレージのみにアクセスするようにバックアップ・サブネットを構成します。

リマインダとして、オプション1の図を示します:

通常、次の作業が必要です:

- VCNでサービス・ゲートウェイを設定するためのタスクを実行し、OCI <region>オブジェクト・ストレージというサービスCIDRラベルを明示的に有効にします。

- ルーティングを更新するタスクで、バックアップ・サブネットのカスタム・ルート表にルート・ルールを追加します。宛先サービスには、OCI <region>オブジェクト・ストレージおよびターゲット = サービス・ゲートウェイを使用します。

- サブネットのセキュリティ・ルールを更新するタスクで、バックアップ・ネットワークのネットワーク・セキュリティ・グループ(NSG)またはカスタム・セキュリティ・リストに対してタスクを実行します。宛先サービスをOCI <region>オブジェクト・ストレージに設定したセキュリティ・ルールを設定します。特にバックアップ・ネットワークに必要なルールを参照してください。

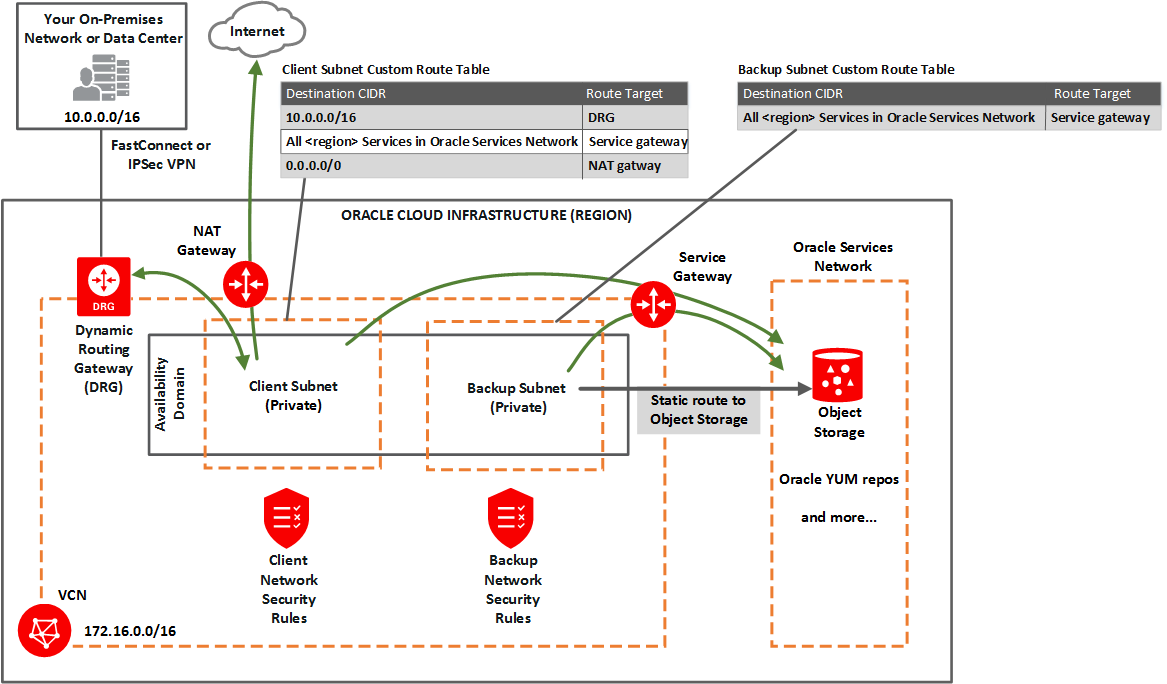

オプション2: オブジェクト・ストレージとYUMリポジトリの両方へのサービス・ゲートウェイ・アクセス

サービス・ゲートウェイを使用してOracle Services Network(オブジェクト・ストレージとOracle YUMリポジトリの両方が含まれる)にアクセスにするようにクライアント・サブネットとバックアップ・サブネットの両方を構成します。

リマインダとして、オプション2の図を示します:

通常、次の作業が必要です:

- VCNでサービス・ゲートウェイを設定するためのタスクを実行し、Oracle Services Networkのすべての<region>サービスというサービスCIDRラベルを明示的に有効にします。

- 各サブネットのルーティングを更新するタスクで、各サブネットのカスタム・ルート表にルールを追加します。宛先サービスには、Oracle Services Networkのすべての<region>サービスおよびターゲット = サービス・ゲートウェイを使用します。

- サブネットのセキュリティ・ルールを更新するタスクで、バックアップ・ネットワークのネットワーク・セキュリティ・グループ(NSG)またはカスタム・セキュリティ・リストに対してタスクを実行します。宛先サービスをOCI <region>オブジェクト・ストレージに設定したセキュリティ・ルールを設定します。Oracle Exadata Database Service on Dedicated Infrastructureのセキュリティ・ルールを参照してください。クライアント・サブネットには、YUMリポジトリへのアクセスをカバーする広範囲のエグレス・ルールがすでにあることに注意してください。

オプション2のサービス・ゲートウェイの使用に関する追加の詳細を次に示します:

- クライアント・サブネットとバックアップ・サブネットの両方がサービス・ゲートウェイを使用しますが、異なるサービスにアクセスします。サービス・ゲートウェイに対して、「OCI <region>オブジェクト・ストレージ」サービスCIDRラベルと「Oracle Services Networkのすべての<region>サービス」の両方を有効にすることはできません。両方のサブネットのニーズに対応するには、サービス・ゲートウェイに対してOracle Services Networkのすべての<region>サービスを有効にする必要があります。VCNでは、1つのサービス・ゲートウェイのみを使用できます。

- 特定のサービス・ゲートウェイをターゲットとするルート・ルールでは、ルールの宛先として、CIDRブロックではなく有効なサービスCIDRラベルを使用する必要があります。つまり、オプション2では、両方のサブネットのルート表でサービス・ゲートウェイ・ルールにOracle Services Networkのすべての<region>サービスを使用する必要があります。

- ルート・ルールとは異なり、セキュリティ・ルールでは、任意のサービスCIDRラベル(VCNにサービス・ゲートウェイがあるかどうかにかかわらず)またはCIDRブロックをルールのソースCIDRまたは宛先CIDRとして使用できます。したがって、バックアップ・サブネットにはOracle Services Networkのすべての<region>サービスを使用するルート・ルールがありますが、OCI <region>オブジェクト・ストレージを使用するセキュリティ・ルールを設定できます。Exadata Cloud Serviceインスタンスのセキュリティ・ルールを参照してください。

Oracle Exadata Database Service on Dedicated Infrastructureのセキュリティ・ルール

この項では、Exadata Cloud Infrastructureで使用するセキュリティ・ルールをリストします。

セキュリティ・ルールは、Exadataのコンピュート・ノードのクライアント・ネットワークおよびバックアップ・ネットワークで許可されるトラフィック・タイプを制御します。ルールは3つのセクションに分かれています。

X8MおよびX9Mシステムの場合、クライアント・サブネット上のすべてのポートをイングレスおよびエグレス・トラフィック用に開くことをお薦めします。これは、システムにデータベース・サーバーを追加するための要件です。

クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルール

この項では、VCNのホストに不可欠な接続性を有効にする、いくつかの一般ルールを示します。

セキュリティ・リストを使用してセキュリティ・ルールを実装する場合、デフォルトで次のルールがデフォルトのセキュリティ・リストに含まれることに注意してください。リストを更新または置換して、特定のセキュリティ・ニーズを満たします。Oracle Cloud Infrastructure環境内でネットワーク・トラフィックが適切に機能するには、2つのICMPルール(一般イングレス・ルール2および3)が必要です。一般イングレス・ルール1 (SSHルール)と一般エグレス・ルール1を調整して、VCNのリソースと通信する必要があるホスト間のみでトラフィックを許可します。

一般イングレス・ルール1: 任意の場所からのSSHトラフィックを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: 0.0.0.0/0

- IPプロトコル: SSH

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 22

一般イングレス・ルール2: Path MTU Discovery断片化メッセージを許可する

このルールによって、VCNのホストでPath MTU Discovery断片化メッセージを受信できるようになります。これらのメッセージにアクセスできない場合、VCN内のホストで、VCN外のホストとの通信に問題が発生する可能性があります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: 0.0.0.0/0

- IPプロトコル: ICMP

- タイプ: 3

- コード: 4

一般イングレス・ルール3: VCN内の接続エラー・メッセージを許可する

このルールにより、VCN内のホストは相互に接続エラー・メッセージを受信できるようになります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: VCNのCIDR

- IPプロトコル: ICMP

- タイプ: 3

- コード: すべて

一般エグレス・ルール1: すべてのエグレス・トラフィックを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: すべて

特にクライアント・ネットワークに必要なルール

クライアント・ネットワークには、次のセキュリティ・ルールが重要です。

- クライアント・イングレス・ルール1および2は、クライアント・サブネット内から開始された接続のみをカバーします。VCNの外部に存在するクライアントがある場合、かわりにソースCIDRがクライアントのパブリックIPアドレスに設定された2つの同様のルールを追加設定することをお薦めします。

- クライアント・イングレス・ルール3および4とクライアント・エグレス・ルール1および2では、クライアント・ネットワーク内のTCPおよびICMPトラフィックを許可し、ノードが相互に通信できるようにします。ノード間でTCP接続に失敗した場合、ExadataクラウドVMクラスタまたはDBシステム・リソースはプロビジョニングに失敗します。

クライアント・イングレス・ルール1: クライアント・サブネット内からのONSおよびFANトラフィックを許可する

最初のルールが推奨され、Oracle Notification Services (ONS)で高速アプリケーション通知(FAN)イベントについて通信できるようになります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: クライアント・サブネットのCIDR

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 6200

- 説明: ルールのオプションの説明。

クライアント・イングレス・ルール2: クライアント・サブネット内からのSQL*NETトラフィックを許可する

これは、SQL*NETトラフィックに関するルールであり、次の場合に必要です:

- データベースへのクライアント接続を有効にする必要がある場合

- Oracle Data Guardを使用する予定の場合

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: クライアント・サブネットのCIDR

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 1521

- 説明: ルールのオプションの説明。

クライアント・エグレス・ルール1: クライアント・サブネット内のすべてのTCPトラフィックを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 22

- 説明: ルールのオプションの説明。

クライアント・エグレス・ルール2: すべてのエグレス・トラフィックを許可する(Oracle YUMリポジトリへの接続の許可)

クライアント・エグレス・ルール3は、Oracle YUMリポジトリへの接続を許可するため重要です。このトピック(およびデフォルトのセキュリティ・リスト)の一般エグレス・ルールと重複しています。これはオプションですが、一般エグレス・ルール(またはデフォルトのセキュリティ・リスト)が誤って変更された場合に備えて推奨されます。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: すべて

- 説明: ルールのオプションの説明。

特にバックアップ・ネットワークに必要なルール

次のセキュリティ・ルールは、DBシステムがサービス・ゲートウェイを介してオブジェクト・ストレージと(また、クライアント・ネットワークにアクセス権がない場合にはオプションでOracle YUMリポジトリと)通信できるようにするため、バックアップ・ネットワークにとって重要です。このトピック(およびデフォルトのセキュリティ・リスト)の一般エグレス・ルールと重複しています。これはオプションですが、一般エグレス・ルール(またはデフォルトのセキュリティ・リスト)が誤って変更された場合に備えて推奨されます。

バックアップ・エグレス・ルール: オブジェクト・ストレージへのアクセスを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: サービス

-

宛先サービス:

- OCI <region>オブジェクト・ストレージというサービスCIDRラベル

- クライアント・ネットワークにOracle YUMリポジトリへのアクセス権がない場合は、Oracle Services Networkのすべての<region>サービスというサービスCIDRラベルを使用します

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 443 (HTTPS)

- 説明: ルールのオプションの説明。

- クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルール

このトピックでは、VCNのホストに不可欠な接続性を有効にする、いくつかの一般ルールを示します。 - 特にクライアント・ネットワークに必要なルール

クライアント・ネットワークには、次のセキュリティ・ルールが重要です。 - 特にバックアップ・ネットワークに必要なルール

次のセキュリティ・ルールは、DBシステムがサービス・ゲートウェイを介してオブジェクト・ストレージと(また、クライアント・ネットワークにアクセス権がない場合にはオプションでOracle YUMリポジトリと)通信できるようにするため、バックアップ・ネットワークにとって重要です。 - イベント・サービスに必要なルール

コンピュート・インスタンス・メトリックをイベント・サービスに送信できるようにするには、コンピュート・インスタンスにパブリックIPアドレスまたはサービス・ゲートウェイが必要です。 - モニタリング・サービスに必要なルール

コンピュート・インスタンス・メトリックをモニタリング・サービスに送信できるようにするには、コンピュート・インスタンスにパブリックIPアドレスまたはサービス・ゲートウェイが必要です。

クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルール

このトピックでは、VCNのホストに不可欠な接続性を有効にする、いくつかの一般ルールを示します。

セキュリティ・リストを使用してセキュリティ・ルールを実装する場合、デフォルトで次のルールがデフォルトのセキュリティ・リストに含まれることに注意してください。リストを更新または置換して、特定のセキュリティ・ニーズを満たします。Oracle Cloud Infrastructure環境内でネットワーク・トラフィックが適切に機能するには、2つのICMPルール(一般イングレス・ルール2および3)が必要です。一般イングレス・ルール1 (SSHルール)と一般エグレス・ルール1を調整して、VCNのリソースと通信する必要があるホスト間のみでトラフィックを許可します。

- 一般イングレス・ルール1: 任意の場所からのSSHトラフィックを許可する

- 一般イングレス・ルール2: Path MTU Discovery断片化メッセージを許可する

- 一般イングレス・ルール3: VCN内の接続エラー・メッセージを許可する

このルールにより、VCN内のホストは相互に接続エラー・メッセージを受信できるようになります。 - 一般エグレス・ルール1: すべてのエグレス・トラフィックを許可する

関連トピック

一般イングレス・ルール1: 任意の場所からのSSHトラフィックを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: 0.0.0.0/0

- IPプロトコル: SSH

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 22

一般イングレス・ルール2: Path MTU Discovery断片化メッセージを許可する

このルールによって、VCNのホストでPath MTU Discovery断片化メッセージを受信できるようになります。これらのメッセージにアクセスできない場合、VCN内のホストで、VCN外のホストとの通信に問題が発生する可能性があります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: 0.0.0.0/0

- IPプロトコル: ICMP

- タイプ: 3

- コード: 4

一般イングレス・ルール3: VCN内の接続エラー・メッセージを許可する

このルールにより、VCN内のホストは相互に接続エラー・メッセージを受信できるようになります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: VCNのCIDR

- IPプロトコル: ICMP

- タイプ: すべて

- コード: すべて

特にクライアント・ネットワークに必要なルール

クライアント・ネットワークには、次のセキュリティ・ルールが重要です。

- X8Mシステムの場合、クライアント・サブネット上のすべてのポートをイングレスおよびエグレス・トラフィック用に開くことをお薦めします。これは、システムにデータベース・サーバーを追加するための要件です。

- クライアント・イングレス・ルール1および2は、クライアント・サブネット内から開始された接続のみをカバーします。VCNの外部に存在するクライアントがある場合、かわりにソースCIDRがクライアントのパブリックIPアドレスに設定された2つの同様のルールを追加設定することをお薦めします。

- クライアント・イングレス・ルール3および4とクライアント・エグレス・ルール1および2では、クライアント・ネットワーク内のTCPおよびICMPトラフィックを許可し、ノードが相互に通信できるようにします。ノード間でTCP接続に失敗した場合、ExadataクラウドVMクラスタまたはDBシステム・リソースはプロビジョニングに失敗します。

- クライアント・イングレス・ルール1: クライアント・サブネット内からのONSおよびFANトラフィックを許可する

最初のルールが推奨され、Oracle Notification Services (ONS)で高速アプリケーション通知(FAN)イベントについて通信できるようになります。 - クライアント・イングレス・ルール2: クライアント・サブネット内からのSQL*NETトラフィックを許可する

これは、SQL*NETトラフィックに関するルールであり、次の場合に必要です: - クライアント・エグレス・ルール1: クライアント・サブネット内のすべてのTCPトラフィックを許可する

このルールは、SQL*NETトラフィックに対するものです。 - クライアント・エグレス・ルール2: すべてのエグレス・トラフィックを許可する(Oracle YUMリポジトリへの接続の許可)

クライアント・エグレス・ルール3は、Oracle YUMリポジトリへの接続を許可するため重要です。

クライアント・イングレス・ルール1: クライアント・サブネット内からのONSおよびFANトラフィックを許可する

最初のルールが推奨され、Oracle Notification Services (ONS)で高速アプリケーション通知(FAN)イベントについて通信できるようになります。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: クライアント・サブネットのCIDR

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 6200

- 説明: ルールのオプションの説明。

親トピック: 特にクライアント・ネットワークに必要なルール

クライアント・イングレス・ルール2: クライアント・サブネット内からのSQL*NETトラフィックを許可する

これは、SQL*NETトラフィックに関するルールであり、次の場合に必要です:

- データベースへのクライアント接続を有効にする必要がある場合

- Oracle Data Guardを使用する予定の場合

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- ソース・タイプ: CIDR

- ソースCIDR: クライアント・サブネットのCIDR

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 1521

- 説明: ルールのオプションの説明。

親トピック: 特にクライアント・ネットワークに必要なルール

クライアント・エグレス・ルール1: クライアント・サブネット内のすべてのTCPトラフィックを許可する

これは、前述のSQL*NETトラフィックに関するルールです。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 22

- 説明: ルールのオプションの説明。

親トピック: 特にクライアント・ネットワークに必要なルール

クライアント・エグレス・ルール2: すべてのエグレス・トラフィックを許可する(Oracle YUMリポジトリへの接続の許可)

クライアント・エグレス・ルール3は、Oracle YUMリポジトリへの接続を許可するため重要です。

これは、一般エグレス・ルール1: すべてのエグレス・トラフィックを許可する(およびデフォルト・セキュリティ・リスト内)と重複しています。これはオプションですが、一般エグレス・ルール(またはデフォルトのセキュリティ・リスト)が誤って変更された場合に備えて推奨されます。

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: すべて

- 説明: ルールのオプションの説明。

関連トピック

親トピック: 特にクライアント・ネットワークに必要なルール

特にバックアップ・ネットワークに必要なルール

次のセキュリティ・ルールは、DBシステムがサービス・ゲートウェイを介してオブジェクト・ストレージと(また、クライアント・ネットワークにアクセス権がない場合にはオプションでOracle YUMリポジトリと)通信できるようにするため、バックアップ・ネットワークにとって重要です。

これは、一般エグレス・ルール1: すべてのエグレス・トラフィックを許可すると重複しています。これはオプションですが、一般エグレス・ルール(またはデフォルトのセキュリティ・リスト)が誤って変更された場合に備えて推奨されます。

バックアップ・エグレス・ルール: オブジェクト・ストレージへのアクセスを許可する

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: サービス

-

宛先サービス:

- OCI <region>オブジェクト・ストレージというサービスCIDRラベル

- クライアント・ネットワークにOracle YUMリポジトリへのアクセス権がない場合は、Oracle Services Networkのすべての<region>サービスというサービスCIDRラベルを使用します

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 443 (HTTPS)

- 説明: ルールのオプションの説明。

親トピック: 特にバックアップ・ネットワークに必要なルール

イベント・サービスに必要なルール

コンピュート・インスタンス・メトリックをイベント・サービスに送信できるようにするには、コンピュート・インスタンスにパブリックIPアドレスまたはサービス・ゲートウェイが必要です。

コンピュート・インスタンスがコンピュート・インスタンス・メトリックをイベント・サービスに送信できるようにするには、デフォルトのエグレス・ルールで十分です。

インスタンスにパブリックIPアドレスがない場合は、仮想クラウド・ネットワーク(VCN)上にサービス・ゲートウェイを設定します。サービス・ゲートウェイにより、インスタンスは、トラフィックがインターネットを経由することなく、コンピュート・インスタンス・メトリックをイベント・サービスに送信できます。イベント・サービスにアクセスするためのサービス・ゲートウェイの設定に関する特別な注意事項を次に示します:

- サービス・ゲートウェイを作成する場合は、「Oracle Services Networkのすべての<region>サービス」というサービス・ラベルを有効にします。これには、イベント・サービスが含まれます。

-

インスタンスが含まれるサブネットのルーティングを設定するときに、「ターゲット・タイプ」を「サービス・ゲートウェイ」に、「宛先サービス」を「Oracle Services Networkのすべての<region>サービス」に設定して、ルート・ルールを設定します。

詳細な手順は、Oracle Servicesへのアクセス: サービス・ゲートウェイを参照してください。

モニタリング・サービスに必要なルール

コンピュート・インスタンス・メトリックをモニタリング・サービスに送信できるようにするには、コンピュート・インスタンスにパブリックIPアドレスまたはサービス・ゲートウェイが必要です。

コンピュート・インスタンスがコンピュート・インスタンス・メトリックをモニタリング・サービスに送信できるようにするには、デフォルトのエグレス・ルールで十分です。

インスタンスにパブリックIPアドレスがない場合は、仮想クラウド・ネットワーク(VCN)上にサービス・ゲートウェイを設定します。サービス・ゲートウェイにより、インスタンスは、トラフィックがインターネットを経由することなく、コンピュート・インスタンス・メトリックをモニタリング・サービスに送信できます。モニタリング・サービスにアクセスするためのサービス・ゲートウェイの設定に関する特別な注意事項を次に示します:

- サービス・ゲートウェイを作成する場合は、「Oracle Services Networkのすべての<region>サービス」というサービス・ラベルを有効にします。これには、モニタリング・サービスが含まれています。

-

インスタンスが含まれるサブネットのルーティングを設定するときに、「ターゲット・タイプ」を「サービス・ゲートウェイ」に、「宛先サービス」を「Oracle Services Networkのすべての<region>サービス」に設定して、ルート・ルールを設定します。

詳細な手順は、Oracle Servicesへのアクセス: サービス・ゲートウェイを参照してください。

セキュリティ・ルールの実装方法

ネットワーク・サービスを使用してVCN内にセキュリティ・ルールを実装する方法について学習します。

ネットワーキング・サービスでは、2つの方法でVCN内でセキュリティ・ルールを実装できます:

2つの方法の比較については、セキュリティ・リストとネットワーク・セキュリティ・グループの比較を参照してください。

- ネットワーク・セキュリティ・グループを使用する場合

- セキュリティ・リストを使用する場合

セキュリティ・リストの使用を選択する場合は、次のプロセスをお薦めします:

ネットワーク・セキュリティ・グループを使用する場合

ネットワーク・セキュリティ・グループ(NSG)を使用する場合は、次のプロセスをお薦めします:

-

クライアント・ネットワーク用のNSGを作成します。そのNSGに次のセキュリティ・ルールを追加します:

- クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルールにリストされているルール

- 特にクライアント・ネットワークに必要なルールにリストされているルール

-

バックアップ・ネットワーク用に別のNSGを作成します。そのNSGに次のセキュリティ・ルールを追加します:

- クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルールにリストされているルール

- 特にクライアント・ネットワークに必要なルールにリストされているルール

- Exadata Cloud Infrastructureインスタンスを作成する際、データベース管理者はいくつかのネットワーク・コンポーネント(たとえば、使用するVCNおよびサブネット)を選択する必要があります:

- クライアント・サブネットを選択するときに、使用するNSGも選択できます。クライアント・ネットワークのNSGが選択されていることを確認してください。

- バックアップ・サブネットを選択するときに、使用するNSGも選択できます。バックアップ・ネットワークのNSGが選択されていることを確認してください。

かわりに、一般ルール用に別のNSGを作成できます。データベース管理者はクライアント・ネットワークに使用するNSGを選択する際、一般NSGとクライアント・ネットワークNSGの両方を選択するようにします。バックアップ・ネットワークについても同様に、一般NSGとバックアップ・ネットワークNSGの両方を選択します。

親トピック: セキュリティ・ルールの実装方法

セキュリティ・リストを使用する場合

セキュリティ・リストを使用する場合は、次のプロセスをお薦めします:

セキュリティ・リストを使用する場合は、次のプロセスをお薦めします:

-

必要なセキュリティ・ルールを使用するようにクライアント・サブネットを構成します:

- クライアント・サブネット用のカスタム・セキュリティ・リストを作成し、特にクライアント・ネットワークに必要なルールにリストされているルールを追加します。

-

次の2つのセキュリティ・リストをクライアント・サブネットに関連付けます:

- すべてのデフォルト・ルールを含むVCNのデフォルト・セキュリティ・リスト。これは、VCNに自動的に付属しています。デフォルトでは、クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルールのルールが含まれています。

- クライアント・サブネット用に作成した新しいカスタム・セキュリティ・リスト。

-

必要なセキュリティ・ルールを使用するようにバックアップ・サブネットを構成します:

- バックアップ・サブネット用のカスタム・セキュリティ・リストを作成し、特にバックアップ・ネットワークに必要なルールにリストされているルールを追加します。

-

次の2つのセキュリティ・リストをバックアップ・サブネットに関連付けます:

- すべてのデフォルト・ルールを含むVCNのデフォルト・セキュリティ・リスト。これは、VCNに自動的に付属しています。デフォルトでは、クライアント・ネットワークとバックアップ・ネットワークの両方に必要なルールのルールが含まれています。

- バックアップ・サブネット用に作成した新しいカスタム・セキュリティ・リスト。

その後、データベース管理者がExadata Cloud Serviceインスタンスを作成するときに、いくつかのネットワーク・コンポーネントを選択する必要があります。すでに作成および構成したクライアント・サブネットとバックアップ・サブネットを選択すると、これらのサブネットで作成されたノードにセキュリティ・ルールが自動的に適用されます。

警告:

デフォルトのエグレス・ルールをデフォルトのセキュリティ・リストから削除しないでください。する場合は、クライアント・サブネットのセキュリティ・リストに次の置換エグレス・ルールを追加してください:

- ステートレス: いいえ(すべてのルールはステートフルである必要があります)

- 宛先タイプ: CIDR

- 宛先CIDR: 0.0.0.0/0

- IPプロトコル: すべて

親トピック: セキュリティ・ルールの実装方法

Oracle Database Autonomous Recovery Serviceのネットワーク要件

Oracle Database Autonomous Recovery Serviceには、データベース仮想クラウド・ネットワーク(VCN)内のバックアップおよびリカバリ操作専用の登録済リカバリ・サービス・サブネットが必要です。

バックアップにリカバリ・サービスを使用するには、リカバリ・サービスのテナンシの構成で説明されているステップに従います。

- オブジェクト・ストレージへのサービス・ゲートウェイの作成

OCIコンソールで、オブジェクト・ストレージへのサービス・ゲートウェイを作成します。サービス・ゲートウェイは、自動化の更新および構成メタデータに必要です。

関連トピック

オブジェクト・ストレージへのサービス・ゲートウェイの作成

OCIコンソールで、オブジェクト・ストレージへのサービス・ゲートウェイを作成します。サービス・ゲートウェイは、自動化の更新および構成メタデータに必要です。

- ナビゲーション・メニューを開きます。「ネットワーキング」をクリックし、「Virtual Cloud Networks」をクリックします。

- バックアップするデータベース・サービスが配置されているVCNを選択します。

- 表示された「Virtual Cloud Network Details」ページの「Resources」で、「Service Gateways」をクリックします。

- 「サービス・ゲートウェイの作成」をクリックし、次の詳細を指定します。

- 名前: サービス・ゲートウェイの記述名。これは一意である必要があります。機密情報を入力しないでください。

- コンパートメント: サービス・ゲートウェイを作成するコンパートメント(現在作業しているコンパートメントと異なる場合)。

- サービス: ドロップダウン・リストから、サービスCIDRラベル

All <region> Services in Oracle Services Networkを選択します。 - タグ: (拡張オプション)リソースを作成する権限がある場合、そのリソースにフリーフォーム・タグを適用する権限もあります。定義済タグを適用するには、タグ・ネームスペースを使用する権限が必要です。タグ付けの詳細は、リソース・タグを参照してください。タグを適用するかどうかがわからない場合は、このオプションをスキップするか(後でタグを適用できます)、管理者に問い合せてください。

-

「サービス・ゲートウェイの作成」をクリックします。

ゲートウェイが作成されるまで待ってから、次のステップに進みます。

-

「リソース」で、「ルート表」をクリックします。

ルート表関連付け:特定のVCNルート表をこのゲートウェイに関連付けることができます。ルート表を関連付けた場合、ゲートウェイにはその後、常に関連付けられたルート表が必要です。現在のルート表のルールを変更することも、別のルート表に置換することもできます。

- リカバリ・サービスのサブネットで使用されているルート表名をクリックします。

-

表示される「ルート表の詳細」ページで、「ルート・ルール」セクションの「ルート・ルールの追加」をクリックします。

特定のサービスCIDRラベルにサービス・ゲートウェイを構成する場合は、そのラベルを宛先とし、サービス・ゲートウェイをターゲットとして指定したルート・ルールを作成する必要もあります。ゲートウェイにアクセスする必要があるサブネットごとに、この操作を行います。

- 表示された「ルート・ルールの追加」ダイアログで、次の詳細を入力します:

- ターゲット・タイプ: サービス・ゲートウェイ

- 宛先サービス: ゲートウェイに対して有効になっているサービスCIDRラベル。

All <region> Services in Oracle Services Network - ターゲット・サービス・ゲートウェイ: ステップ4で指定した名前を選択します。

- 説明: ルールの説明(オプション)。

- 「ルート・ルールの追加」をクリックします。

関連トピック